- doc

- anonymous internet

- Naviguer sur le web avec le Navigateur Tor

- La connexion a été refusée par le serveur proxy

- Isolement AppArmor, téléchargement de fichiers

- Masquer le fait que vous utilisez le Navigateur Tor

- Connexions sécurisées avec HTTPS

- Se protéger contre les codes JavaScript dangereux

- Niveau de sécurité

- Circuit Tor

- Fonctionnalité Nouvelle identité

- NoScript pour encore plus de contrôle sur JavaScript

- Letterboxing

Le Navigateur Tor est un navigateur web basé sur Mozilla Firefox mais configuré pour protéger votre vie privée.

![]()

Envoyer vos connexions à des sites via le réseau Tor n'est pas suffisant pour vous protéger totalement lorsque vous naviguez sur le web :

Les cookies peuvent être utilisés pour vous suivre et vous identifier à travers différents sites.

Des failles de sécurité dans JavaScript ont été exploitées pour désanonymiser le Navigateur Tor par le passé.

C'est pourquoi Tor intègre toutes sortes de protections de sécurité dans son navigateur aussi.

Quelques questions fréquemment posées à propos du Navigateur Tor se trouvent dans la FAQ.

La connexion a été refusée par le serveur proxy

Le message d'erreur suivant dans le Navigateur Tor signifie que Tails n'est pas encore connecté au réseau Tor :

La connexion a été refusée par le serveur proxy

Assurez-vous que vous êtes :

Isolement AppArmor, téléchargement de fichiers

Le Navigateur Tor peut seulement lire et écrire dans les dossiers suivants :

Documents

Downloads

Music

Pictures

Videos

Tor Browser

Persistent/Tor Browser, si vous avez un stockage persistant

C'est parce que, dans Tails, le Navigateur Tor est confiné avec AppArmor pour protéger vos fichiers de certains types d'attaques contre le Navigateur Tor.

Par exemple, grâce à ce confinement, même si un attaquant parvient à exploiter une faille de sécurité dans le Navigateur Tor, iel ne pourra pas accéder à l'ensemble du contenu de votre stockage persistant.

C'est pourquoi vous obtenez l'erreur suivante si vous tentez de télécharger des fichiers dans un autre dossier :

Impossible de lire le contenu du dossier.

Erreur d'ouverture du répertoire du dossier : Permission refusée

Si vous voulez télécharger un fichier depuis le Navigateur Tor, enregistrez-le dans un de ces dossiers.

Si vous voulez envoyer un fichier depuis le *Navigateur Tor, copiez-le d'abord dans un de ces dossiers.

Pour éviter que Tails se retrouve sans mémoire et plante, télécharger les très gros fichiers dans le dossier Persistent/Tor Browser. Tous les fichiers que vous téléchargez en dehors du stockage persistant sont stockés dans la mémoire vive (RAM), qui est plus limitée.

Masquer le fait que vous utilisez le Navigateur Tor

Il est impossible de cacher au sites web que vous visitez le fait que vous utilisiez Tor, car la liste des nœuds de sortie du réseau Tor est publique.

C'est pourquoi beaucoup de sites web vous demandent de résoudre des CAPTCHA lorsque vous utilisez le Navigateur Tor.

L'anonymat fourni par le Navigateur Tor fonctionne en rendant toutes les personnes qui l'utilisent semblables et qu'il soit impossible de savoir qui est qui parmi les millions de personnes utilisant le Navigateur Tor.

Tails essaie de rendre aussi difficile que possible pour les sites web de distinguer une personne qui utilise Tails d'une autre personne utilisant le Navigateur Tor. S'il était possible pour un site web de savoir si vous êtes une personne utilisant le Navigateur Tor depuis ou en-dehors de Tails, cela fournirait un peu plus d'informations sur vous et réduirais votre anonymat.

Les sites web que vous visitez peuvent récupérer beaucoup d'informations sur votre navigateur, que ce soit le Navigateur Tor ou un navigateur classique. Ces informations sont appelées l'empreinte du navigateur et comprennent le nom et la version du navigateur, la taille de la fenêtre, le fuseau horaire, les polices disponibles, etc.

Pour rendre difficile de distinguer une personne utilisant Tails des autres personnes utilisant le Navigateur Tor, le Navigateur Tor de Tails essaie de fournir les mêmes informations que le Navigateur Tor sur les autres systèmes d'exploitation.

Une différence est que Tails inclut l'extension uBlock Origin, qui supprime les publicités. Si un attaquant peut déterminer que vous ne téléchargez pas les publicités qui sont inclues dans un page web, cela peut révéler le fait que vous êtes une personne utilisant Tails.

Pour cacher à quelqu'un qui surveille votre connexion Internet que vous êtes connecté à Tor, lisez notre documentation à propos de la connexion au réseau Tor.

Connexions sécurisées avec HTTPS

L'utilisation de HTTPS au lieu de HTTP chiffre vos communications avec le site web et empêche les nœuds de sortie Tor d'intercepter vos communications.

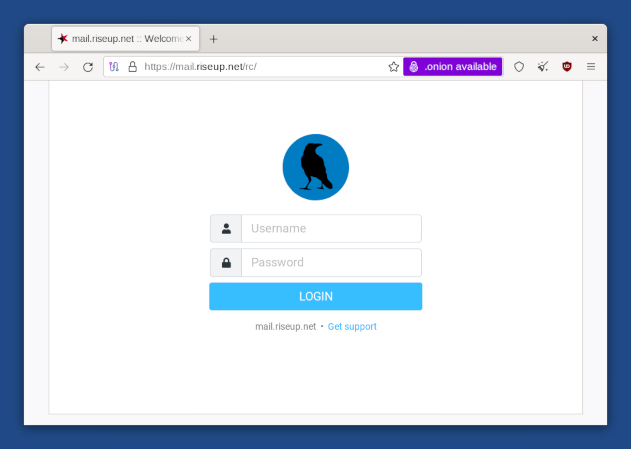

Par exemple, voici ce à quoi ressemble le navigateur lorsqu'on essaie de se connecter à un compte de courrier électronique chez riseup.net en utilisant leur webmail :

Remarquez l’icône de cadenas à gauche de la barre d'adresse indiquant "mail.riseup.net". Remarquez également l'adresse commençant par "https://" (au lieu de "http://"). Cela indique que la connexion est chiffrée grâce au HTTPS.

Lorsque vous envoyez ou recevez des informations sensibles (comme des mots de passe), vous devriez essayer d'utiliser uniquement des services proposant HTTPS. Dans le cas contraire, il est très facile pour une oreille indiscrète de récupérer l'information que vous envoyez, quelle qu'elle soit, ou de modifier le contenu de la page telle qu'elle apparaît dans votre navigateur.

Pour en savoir plus sur HTTPS et sur comment le Navigateur Tor vous protège, consultez :

Se protéger contre les codes JavaScript dangereux

La désactivation totale de JavaScript par défaut désactiverait beaucoup de codes JavaScript inoffensifs et potentiellement utiles et pourrait rendre inutilisables de nombreux sites.

C'est pourquoi JavaScript est activé par défaut mais le Navigateur Tor désactive tous les JavaScript potentiellement dangereux. Nous considérons que c'est un compromis nécessaire entre la sécurité et l'utilisabilité.

Pour mieux comprendre le fonctionnement du Navigateur Tor, par exemple au sujet de JavaScript et des cookies, veuillez consulter la documentation de conception du Navigateur Tor (en anglais).

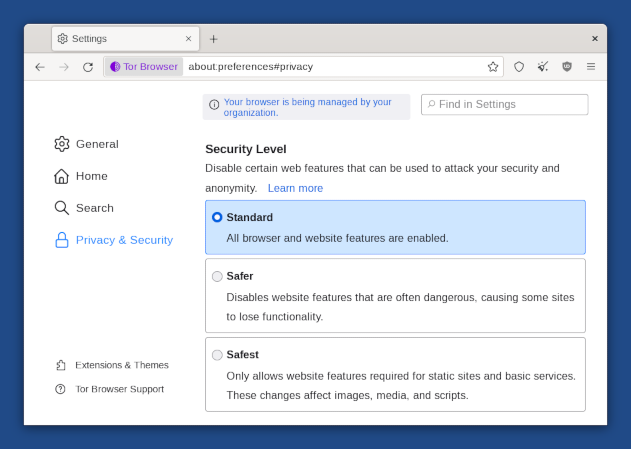

Niveau de sécurité

Vous pouvez changer le niveau de sécurité du Navigateur Tor pour désactiver des fonctionnalités du navigateur en faisant un compromis entre la sécurité et l'utilisabilité. Par exemple, vous pouvez régler le niveau de sécurité sur Le plus sûr pour désactiver complètement JavaScript.

Le niveau de sécurité est réglé à Normal par défaut ce qui fournit l'expérience la plus accessible.

Pour changer le niveau de sécurité, cliquez sur l'icône ![]() à droite de la barre d'adresse

et choisissez Paramètres….

à droite de la barre d'adresse

et choisissez Paramètres….

Vous pouvez sans crainte ignorer le message « Le navigateur est géré par votre organisation » qui apparaît dans les préférences du Navigateur Tor.

Tout ce que ce message signifie, c'est que la fonction de mise à jour automatique de l'application Navigateur Tor a été désactivée. Cela est fait volontairement dans Tails pour être sûr qu'aucune fonction de sécurité ou de configuration ne soient cassés par les mises à jour automatiques du Navigateur Tor.

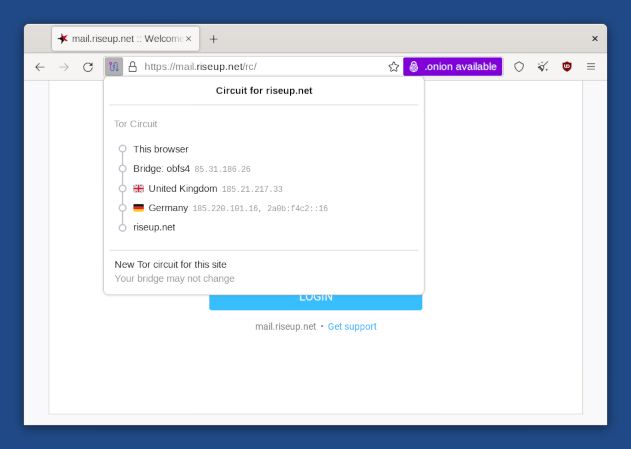

Circuit Tor

Cliquez sur le cadenas dans la barre d'adresse pour afficher le circuit Tor que vous utilisez pour vous connecter au site web dans l'onglet actuel, ces 3 relais, leurs adresses IP et leurs pays.

Le dernier relai du circuit, celui immédiatement avant le site web de destination, est le relai de sortie. Son pays peut influencer comment se comporte le site web.

Cliquez sur le bouton Nouveau circuit Tor pour ce site pour utiliser un circuit différent.

Vous pouvez utiliser Circuits oignon pour obtenir des informations plus détaillées sur les circuits que vous êtes en train d'utiliser.

Fonctionnalité Nouvelle identité

Pour passer à une nouvelle identité, choisissez ![]() ▸ Nouvelle identité.

▸ Nouvelle identité.

La fonctionnalité Nouvelle identité du Navigateur Tor :

Ferme tous les onglets ouverts.

Remet à zéro le statut de la session incluant le cache, l'historique et les cookies.

Ferme toutes les connexions web en cours et créée de nouveaux circuits Tor.

Cette fonctionnalité n'est pas suffisante pour correctement séparer des identités contextuelles car les circuits Tor utilisés en dehors du Navigateur Tor ne sont pas modifiées.

Redémarrer Tails à la place.

Pour plus de détails, consulter la conception et l’implémentation du Navigateur Tor.

NoScript pour encore plus de contrôle sur JavaScript

Le Navigateur Tor inclut l'extension NoScript pour :

Protéger contre plus d’attaques JavaScript. Par exemple, les attaques cross-site scripting (XSS).

Vous permettre de désactiver JavaScript complètement sur certains sites web uniquement.

Pour plus d'informations, vous pouvez consulter le site de NoScript et plus particulièrement la page des fonctionnalités (en anglais).

Letterboxing

Le format letterboxing du navigateur Tor aide à éviter que les sites web identifient votre navigateur en s'appuyant sur la taille de sa fenêtre. Sans ce format letterboxing, les sites web peuvent utiliser la taille de la fenêtre du navigateur pour pister les internautes ou compromettre votre anonymat.

Le format letterboxing Navigateur Tor fonctionne en ajoutant des marges grises à la fenêtre du navigateur lorsqu'elle est redimensionnée. La page web reste la plus proche possible de la taille voulue sans révéler la taille réelle de la fenêtre.