- doc

- anonymous internet

- Conectarse a la red Tor

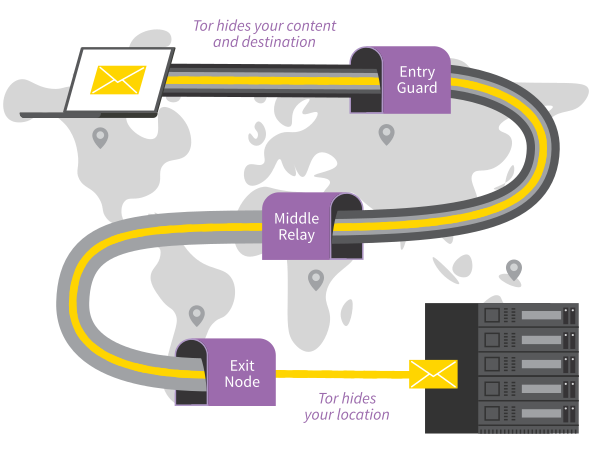

Todo lo que haces en Internet desde Tails pasa por la red Tor.

Tor cifra y anonimiza tu conexión pasándola a través de 3 repetidores. Los repetidores de Tor son servidores operados por diferentes personas y organizaciones en todo el mundo.

You cannot access the Internet from Tails until you are connected to

Tor. For example, Tor Browser displays the error message The proxy server

is refusing connections until you are connected to Tor.

Como Tor enruta tu tráfico de Internet a través de 3 repetidores antes de llegar a su destino, la conexión es más lenta que cuando no estás usando Tor.

Consulta nuestra documentación sobre por qué Tor es lento.

Para conectarse a la red Tor:

Conéctate a una red local, cableada, Wi-Fi, o móvil.

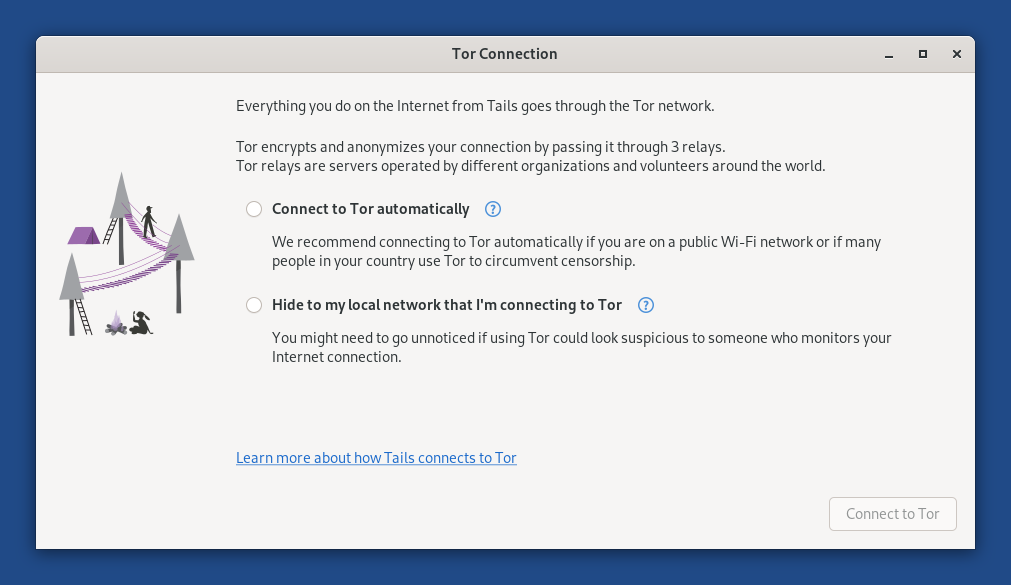

El asistente Tor Connection aparece para ayudarte a conectarte a la red Tor.

Elige si deseas:

Conectar a Tor automáticamente

Ocultar a la red local que estás usando Tor

Las implicaciones de ambos métodos se detallan a continuación.

Repetidores Tor y puentes

Repetidores Tor públicos

La mayoría de las veces, tu red local no bloquea el acceso a la red Tor y puedes usar un repetidor público como tu primer repetidor Tor.

El uso de un repetidor de Tor público como tu primer repetidor Tor le deja claro a tu red local que te estás conectando a Tor, manteniendo tu actividad en línea segura y anónima.

Puentes Tor

Los puentes de Tor son repetidores de Tor secretos que mantienen tu conexión con la red Tor oculta.

Utiliza un puente como tu primer repetidor de Tor si la conexión a Tor está bloqueada o si usar Tor podría parecer sospechoso para alguien que monitorea tu conexión a Internet.

La tecnología utilizada por los puentes de Tor está diseñada para evitar la censura donde las conexiones a Tor están bloqueadas, por ejemplo en algunos países con fuerte censura, por algunas redes públicas, o por algunos controles parentales.

Lo hace camuflando tu conexión para que no pueda ser reconocida como una conexión a Tor. Como consecuencia, se puede utilizar la misma tecnología para ocultar que estás usando Tor si pudiese parecer sospechoso para alguien que monitorea tu conexión a Internet.

Los puentes Tor suelen ser menos fiables y más lentos que los repetidores Tor públicos..

Conectarse a Tor automáticamente

Recomendamos conectarse a Tor automáticamente si está en una red Wi-Fi pública o si muchas personas en su país usan Tor para eludir la censura.

Cuando eliges esta opción:

Primero, Tails sincroniza el reloj del ordenador automáticamente, porque se necesita una hora correcta para poder conectarse a la red Tor.

Tails aprende la hora actual conectándose al servicio de detección del portal cautivo de Fedora, que es utilizado por la mayoría de las distribuciones de Linux. Esta conexión no va a través de la red Tor y es una excepción a nuestra política de sólo hacer conexiones a Internet a través de la red Tor.

You can learn more about our security assessment of this time synchronization in our design documentation about non-Tor traffic.

Si en su lugar eliges ocultar que te estás conectando a Tor, puede que tengas que arreglar el reloj del ordenador manualmente.

Si Tails no consigue sincronizar el reloj porque tienes que iniciar sesión en la red mediante un portal cautivo, aparece una pantalla de error que te ayuda a hacerlo.

Para obtener instrucciones detalladas, consulta cómo iniciar sesión en la red utilizando un portal cautivo.

Entonces, Tails intenta diferentes formas de conectarse a Tor hasta que lo consigue:

Tails intenta conectarse a Tor directamente usando repetidores públicos, sin usar un puente.

Tails intenta conectarse a Tor usando uno de los puentes por defecto, ya incluidos en Tails, si la conexión usando repetidores públicos falla.

Tails uses the default obfs4 bridges from Tor Browser.

Si los repetidores públicos y los puentes por defecto no funcionan, Tails te pide que configures un puente personalizado, si la conexión usando los puentes por defecto falla.

Alguien que esté monitoreando tu conexión a Internet podría identificar estos intentos como provenientes de un usuario de Tails.

Ocultar a la red local que estás usando Tor

Puede que necesites pasar desapercibido si usar Tor puede parecer sospechoso a alguien que monitorice tu conexión a Internet.

When you choose this option, Tails will only connect to Tor after you configure a custom Tor bridge. Bridges are secret Tor relays that hide that you are connecting to Tor.

Es imposible ocultar a los sitios web que visitas que estás usando Tor, porque la lista de nodos de salida de la red Tor es pública.

Nuestro equipo está haciendo todo lo posible para ayudarte a conectar a Tor usando los tipos más discretos de puentes de Tor. Por eso, cuando decides ocultar que te estás conectando a Tor:

Tails no detecta automáticamente si tienes que iniciar sesión en la red usando un portal cautivo.

Los puentes predeterminados no están disponibles.

To learn about other Tor bridges, you have several options listed below.

None of these options is easy to do from Tails, so we recommend that you learn about several bridges from your regular computer before starting Tails and store the bridge lines in a text document on separate USB stick.

After you restarted on Tails, you can copy one of these bridge lines from this other USB stick into Tor Connection.

Even someone who knows your bridge cannot know what you are doing online from Tails.

CAPTCHA

You can solve a CAPTCHA on https://bridges.torproject.org/.

We recommend doing so from a different local network if you want to hide that you are connecting to Tor.

Email

You can send an empty email to bridges@torproject.org from a Gmail or Riseup email address.

Sending the email reveals to Gmail or Riseup that you are trying to connect to Tor but not to someone who monitors your Internet connection.

Telegram

You can send the message

/bridgesto @GetBridgesBot on Telegram.

Sólo podrás utilizar los tipos de puentes que nuestro equipo considere suficientemente discretos.

Actualmente en Tails, sólo los puentes obfs4 ocultan que estás usando Tor.

Para guardar el último puente de Tor que se conectó a Tor con éxito, activa la característica Puente de Tor del Almacenamiento Persistente.

En el futuro, facilitaremos el uso de un puente personalizado:

Ver el estado de Tor

El estado de Tor aparece como un icono de cebolla en el área de notificación:

Estás conectado a Tor.

Estás conectado a Tor. No estás conectado a Tor.

No estás conectado a Tor.

Solución de problemas de conexión a Tor

Consulta nuestra documentación sobre solución de problemas de conexión a Tor.